DNSシステムの歴史

HOSTSファイルからDNS over HTTPSまで:インターネットをつなぐシステムの進化

ドメインネームシステム(DNS)は、デジタル時代において最も重要でありながら、あまり知られていない発明のひとつです。1970年代のシンプルなテキストファイルから始まり、現在では毎日数兆のクエリを処理するグローバルな重要インフラへと成長しました。このタイムラインでは、ARPANETから現代の暗号化プロトコルに至るまで、DNSの進化における重要なマイルストーンをたどります。

ARPANETの誕生

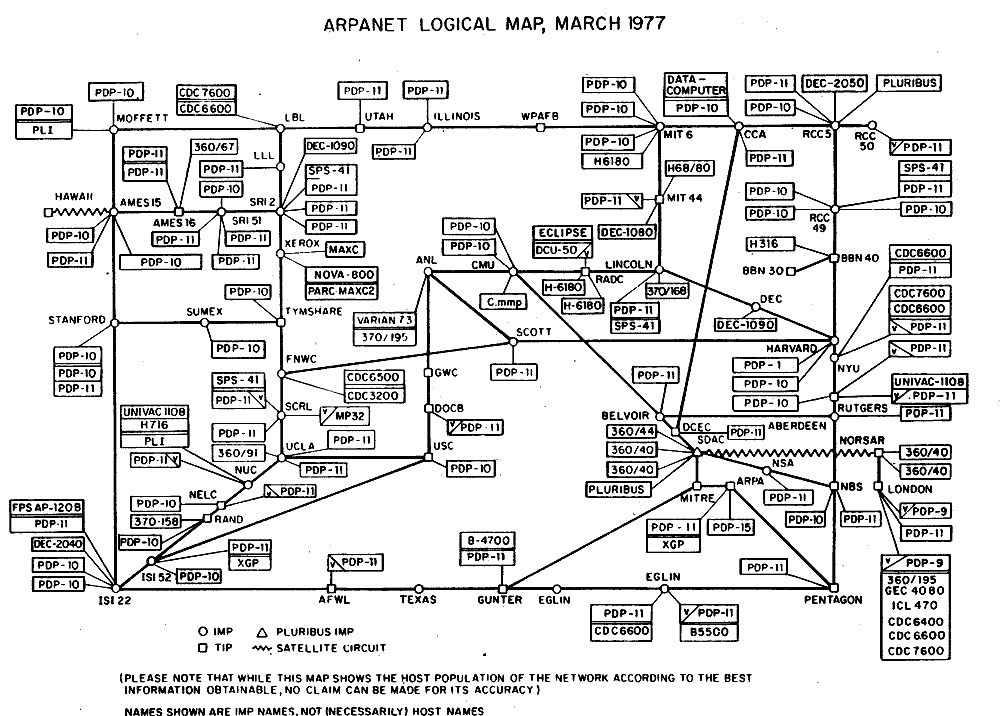

1969米国国防総省がインターネットの前身であるARPANETを創設。10月29日にUCLAとスタンフォード研究所(SRI)間で最初のメッセージが送信される。この時点では、接続された各マシンは数値アドレスのみで識別されていた。

ARPANET / Dominio público

HOSTS.TXTファイル

1971エリザベス「ジェイク」ファインラーと彼女のチームがSRIのネットワーク情報センター(NIC)で、ホスト名と数値アドレスを対応付けるHOSTS.TXTという集中管理ファイルの維持を開始。ARPANETに新しいコンピュータが追加されるたびに、ファイルを手動で更新し、すべてのネットワークノードに配布する必要があった。

DNSの誕生

1983ARPANETの急速な成長に伴い、HOSTS.TXTファイルは管理不能になる。USC情報科学研究所のポール・モカペトリスがドメインネームシステム(DNS)を設計し、RFC 882とRFC 883で記述。ジョン・ポステルは並行してドメイン構造を定義するRFC 881を公開。この瞬間が、今日毎日数十億のクエリを処理するシステムの誕生を示す。

Wikimedia Commons / CC BY-SA 3.0

最初のTLDとRFC 920

1984ドメイン登録要件が公開される。最初のトップレベルドメイン(TLD)が作成される:.com、.edu、.gov、.mil、.org、.net。これが今日知られている階層的な名前構造の基盤を築く。

最初の.comドメイン:symbolics.com

19851985年3月15日、マサチューセッツ州ケンブリッジのコンピュータ企業Symbolics Inc.がsymbolics.comを登録し、史上初の.comドメインとなる。1985年末時点で登録されていた.comドメインはわずか6件。現在、世界中で3億5000万以上のドメインが登録されている。

BIND - 基準DNSサーバー

1986カリフォルニア大学バークレー校の学生がBIND(Berkeley Internet Name Domain)を開発。DNSプロトコルの最初の完全な実装である。BINDは急速に世界で最も広く使われるDNSソフトウェアとなり、その地位は今日まで続いている。現在はInternet Systems Consortium(ISC)が保守している。

RFC 1034と1035 - 決定版仕様

1987ポール・モカペトリスがRFC 1034(概念と機能)とRFC 1035(実装と仕様)を公開し、オリジナルのRFCを置き換えてDNSの決定版仕様を確立。これらの文書は35年以上経った今も、現在のDNSシステムの根本的な基盤であり続けている。

InterNICとWebの離陸

1993全米科学財団がドメイン登録を管理するためにInterNICを設立し、運営をNetwork Solutionsに委託。Mosaicブラウザの登場とティム・バーナーズ=リーのWorld Wide Webの普及により、登録ドメイン数は指数関数的に増加し始める。DNSは技術的ツールから世界的な重要インフラへと変貌する。

NOTIFY、IXFRとドメインブーム

1995-96RFC 1996がDNSサーバー間のアクティブ同期のためにNOTIFYを導入。RFC 1995がインクリメンタルゾーン転送(IXFR)を可能にし、DNSレプリケーションの効率を向上。同時に、インターネットブームにより.comドメインの登録が急増し、わずか数年で数千から数百万のドメインに拡大した。

ダイナミックDNS(DDNS)

1997RFC 2136がゾーンファイルを手動で編集することなく、DNSレコードを動的かつ自動的に更新する機能を導入。この進歩は、変動するIPアドレスを持つネットワークやDHCPとの統合にとって極めて重要である。

ICANNの設立

1998ドメイン名やIPアドレスを含むインターネットの一意識別子システムのグローバルな調整を担う非営利組織、Internet Corporation for Assigned Names and Numbers(ICANN)が設立される。ICANNは、以前米国政府の下でIANAが担っていた機能を引き継ぎ、インターネットのグローバルガバナンスへの一歩を踏み出す。

Wikimedia Commons / CC BY-SA 4.0

EDNS - 拡張メカニズム

1999RFC 2671がEDNS0(Extension Mechanisms for DNS)を導入し、プロトコルを近代化して、より大きなDNSメッセージ(元の512バイト制限を超える)を可能にし、新しい機能を追加。EDNSはDNSSECやその後のプロトコル改善に不可欠である。

DNSSECが実用展開される

2005DNSセキュリティ拡張(DNSSEC)はRFC 4033-4035で定義されているが、その実用的な展開が形を取り始める。DNSSECは暗号署名を使用してDNS応答の真正性と完全性を検証し、キャッシュポイズニング攻撃や中間者攻撃から保護する。

Kaminsky脆弱性 - DNS危機

2008セキュリティ研究者のダン・カミンスキーがDNSプロトコルに重大な脆弱性を発見。世界中のほぼすべてのDNSサーバーのキャッシュを汚染できるものだった。主要ソフトウェアベンダーとの協調的な開示により、インターネット史上最大級の同期セキュリティアップデートが実施される。この事件はDNSSECの採用を劇的に加速させた。

Wikimedia Commons / CC BY 2.0

Google Public DNS(8.8.8.8)

2009Googleが覚えやすいアドレス8.8.8.8と8.8.4.4で公開DNSサービスを開始。メガ企業が支援する初の大規模公開DNSサービスであり、大半のISPのDNSよりも高速で安全なサービスを提供。無料の公開DNS時代の幕開けとなる。

ルートゾーンがDNSSECで署名される

20102010年7月15日、DNSのルートゾーンがDNSSECで署名される。ルートから個々のドメインまでの暗号による信頼の連鎖を可能にする根本的なマイルストーンである。非ASCII文字を使用した国際化ドメイン名(IDN)も導入される。

新gTLDプログラム

2012ICANNが新しい汎用トップレベルドメイン(gTLD)プログラムを開放し、企業や組織が独自のドメイン拡張子を作成できるようにする。1,930件の申請が寄せられ、.app、.blog、.shop、.techなど数百の新しいTLDが誕生し、ドメイン名の景観を根本的に変革した。

DynへのDDoS攻撃 - インターネットが揺れる

20162016年10月21日、IoTデバイスで構成されたMiraiボットネットによるDNSプロバイダーDynへの大規模DDoS攻撃により、Twitter、Reddit、Netflix、GitHubなど多くのサイトが数時間にわたりアクセス不能になる。この事件はDNSインフラの重要性と、少数のプロバイダーへの依存の脆弱性を示した。

Cloudflare 1.1.1.1とDNS over HTTPS

20182018年4月1日、Cloudflareが独立ベンチマークで「世界最速のDNS」とされる1.1.1.1を開始。同年、RFC 8484がDNS over HTTPS(DoH)を標準化し、通常のHTTPS接続内でDNSクエリを暗号化することを可能にする。FirefoxとChromeがDoHの実装を開始し、DNSプライバシーの革命を告げる。

DNS over TLSが定着する

2019DNS over TLS(DoT、RFC 7858)が大規模に採用される。Android 9以降が「プライベートDNS」としてネイティブに統合。DoHとは異なり、DoTは専用ポート(853)を使用するため、企業ネットワークでの管理が容易。DoHとともに、平文DNS時代の終わりを告げる。

DNS over QUICとDNS4EU

2022RFC 9250がDNS over QUIC(DoQ)を標準化。QUICプロトコルにより、DoHとDoTの利点を低レイテンシーで組み合わせたプロトコルである。並行して、欧州連合がDNS4EUを発表。欧州市民のプライバシーとGDPRコンプライアンスを保証するために設計された欧州の主権DNSサービスである。

DNSの未来

2024+DNSはOblivious DNS over HTTPS(ODoH)によるプライバシー強化、DNS over HTTP/3、ポスト量子暗号標準などの技術で進化を続けている。3億5000万以上の登録ドメインと毎日数兆のDNSクエリを処理しながら、1983年にポール・モカペトリスが発明したシステムは、インターネットの見えない柱であり続けている。