Полная история системы DNS

От файла HOSTS до DNS over HTTPS: эволюция системы, которая соединяет Интернет

Система доменных имён (DNS) — одно из важнейших и наименее признанных изобретений цифровой эпохи. То, что начиналось как простой текстовый файл в 1970-х годах, превратилось в критически важную глобальную инфраструктуру, обрабатывающую триллионы запросов ежедневно. Эта хронология охватывает наиболее важные вехи её эволюции — от ARPANET до современных зашифрованных протоколов.

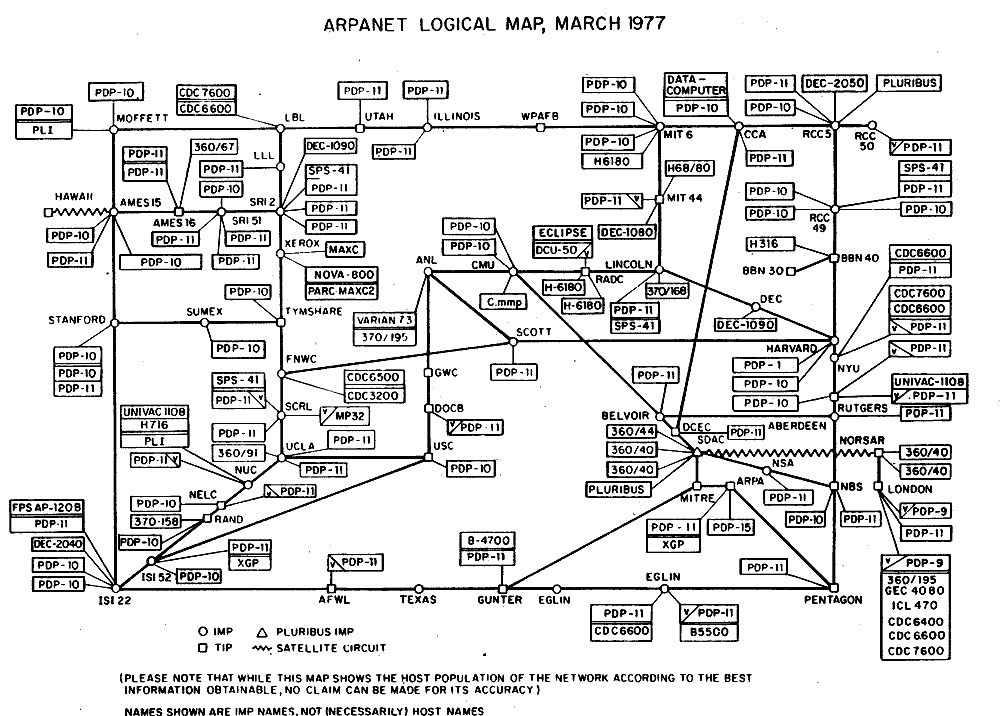

Рождение ARPANET

1969Министерство обороны США создаёт ARPANET — сеть-предшественницу Интернета. 29 октября отправляется первое сообщение между UCLA и Стэнфордским исследовательским институтом (SRI). В этот момент каждая подключённая машина идентифицируется только по своему числовому адресу.

ARPANET / Dominio público

Файл HOSTS.TXT

1971Элизабет «Джейк» Файнлер и её команда в Сетевом информационном центре (NIC) SRI начинают вести централизованный файл HOSTS.TXT, сопоставляющий имена хостов с числовыми адресами. Каждый раз при добавлении нового компьютера в ARPANET файл приходилось обновлять вручную и распространять по всем узлам сети.

Рождение DNS

1983С быстрым ростом ARPANET файл HOSTS.TXT становится неуправляемым. Пол Мокапетрис из Института информационных наук USC разрабатывает систему доменных имён (DNS) и описывает её в RFC 882 и RFC 883. Джон Постел параллельно публикует RFC 881, определяющий структуру доменов. Этот момент знаменует рождение системы, которая сегодня обрабатывает миллиарды запросов ежедневно.

Wikimedia Commons / CC BY-SA 3.0

Первые TLD и RFC 920

1984Публикуются требования к регистрации доменов. Создаются первые домены верхнего уровня (TLD): .com, .edu, .gov, .mil, .org и .net, закладывая основы иерархической структуры имён, которую мы знаем сегодня.

Первый домен .com: symbolics.com

198515 марта 1985 года компания Symbolics Inc. из Кембриджа, штат Массачусетс, регистрирует symbolics.com, делая его первым доменом .com в истории. К концу 1985 года было зарегистрировано всего 6 доменов .com. Сегодня в мире зарегистрировано более 350 миллионов доменов.

BIND — эталонный DNS-сервер

1986Студенты Калифорнийского университета в Беркли разрабатывают BIND (Berkeley Internet Name Domain) — первую полную реализацию протокола DNS. BIND быстро становится самым используемым DNS-программным обеспечением в мире и удерживает эту позицию по сей день. В настоящее время поддерживается организацией Internet Systems Consortium (ISC).

RFC 1034 и 1035 — окончательная спецификация

1987Пол Мокапетрис публикует RFC 1034 (Концепции и средства) и RFC 1035 (Реализация и спецификация), заменяя исходные RFC и устанавливая окончательные спецификации DNS. Эти документы остаются фундаментальной основой современной системы DNS спустя более 35 лет.

InterNIC и взлёт Всемирной паутины

1993Национальный научный фонд создаёт InterNIC для управления регистрацией доменов, поручив операции компании Network Solutions. С появлением браузера Mosaic и набирающей популярность Всемирной паутиной количество зарегистрированных доменов начинает расти экспоненциально. DNS превращается из технического инструмента в критически важную глобальную инфраструктуру.

NOTIFY, IXFR и бум доменов

1995-96RFC 1996 вводит NOTIFY для активной синхронизации между DNS-серверами. RFC 1995 позволяет инкрементальные зонные передачи (IXFR), повышая эффективность репликации DNS. Параллельно регистрация доменов .com стремительно растёт с интернет-бумом: за несколько лет количество доменов увеличивается с тысяч до миллионов.

Динамический DNS (DDNS)

1997RFC 2136 вводит возможность динамического и автоматического обновления DNS-записей без ручного редактирования файлов зоны. Это имеет решающее значение для сетей с изменяющимися IP-адресами и интеграции с DHCP.

Основание ICANN

1998Основана Корпорация по управлению доменными именами и IP-адресами (ICANN) — некоммерческая организация, отвечающая за глобальную координацию систем уникальных идентификаторов Интернета, включая доменные имена и IP-адреса. ICANN принимает на себя функции, ранее выполнявшиеся IANA под управлением правительства США, что стало шагом к глобальному управлению Интернетом.

Wikimedia Commons / CC BY-SA 4.0

EDNS — механизмы расширения

1999RFC 2671 вводит EDNS0 (Extension Mechanisms for DNS), модернизируя протокол для поддержки более крупных DNS-сообщений (преодолевая исходное ограничение в 512 байт) и добавляя новую функциональность. EDNS необходим для DNSSEC и других последующих улучшений протокола.

DNSSEC внедряется на практике

2005Хотя расширения безопасности DNS (DNSSEC) определены в RFC 4033-4035, их реальное развёртывание начинает обретать форму. DNSSEC позволяет проверять подлинность и целостность DNS-ответов с помощью криптографических подписей, защищая от атак отравления кэша и «человек посередине».

Уязвимость Камински — кризис DNS

2008Исследователь безопасности Дэн Камински обнаруживает критическую уязвимость в протоколе DNS, позволяющую отравить кэш практически любого DNS-сервера в мире. Координированное раскрытие с ведущими производителями ПО порождает одно из крупнейших синхронизированных обновлений безопасности в истории Интернета. Это событие резко ускоряет внедрение DNSSEC.

Wikimedia Commons / CC BY 2.0

Google Public DNS (8.8.8.8)

2009Google запускает свой публичный DNS-сервис с запоминающимися адресами 8.8.8.8 и 8.8.4.4. Это первый крупномасштабный публичный DNS-сервис, поддерживаемый мегакорпорацией, предлагающий более высокую скорость и безопасность по сравнению с DNS большинства провайдеров. Знаменует начало эпохи бесплатных публичных DNS.

Корневая зона подписана DNSSEC

201015 июля 2010 года корневая зона DNS подписывается с помощью DNSSEC -- фундаментальная веха, обеспечивающая криптографическую цепочку доверия от корня до отдельных доменов. Также запускаются интернационализированные доменные имена (IDN) с символами, отличными от ASCII.

Программа новых gTLD

2012ICANN открывает программу новых общих доменов верхнего уровня (gTLD), позволяя компаниям и организациям создавать собственные доменные расширения. Получено 1930 заявок, в результате чего появились сотни новых TLD, таких как .app, .blog, .shop, .tech и многие другие, радикально преобразив ландшафт доменных имён.

DDoS-атака на Dyn - Интернет содрогается

201621 октября 2016 года массированная DDoS-атака на DNS-провайдера Dyn, осуществлённая ботнетом Mirai из IoT-устройств, на несколько часов делает недоступными такие сайты, как Twitter, Reddit, Netflix, GitHub и многие другие. Инцидент демонстрирует критическую важность DNS-инфраструктуры и уязвимость зависимости от немногих провайдеров.

Cloudflare 1.1.1.1 и DNS over HTTPS

20181 апреля 2018 года Cloudflare запускает 1.1.1.1 -- «самый быстрый DNS в мире» по данным независимых бенчмарков. В том же году RFC 8484 стандартизирует DNS over HTTPS (DoH), позволяя шифровать DNS-запросы внутри обычных HTTPS-соединений. Firefox и Chrome начинают внедрять DoH, ознаменовав революцию в приватности DNS.

DNS over TLS укрепляет позиции

2019DNS over TLS (DoT, RFC 7858) получает массовое распространение. Android 9+ интегрирует его нативно как «Частный DNS». В отличие от DoH, DoT использует выделенный порт (853), что упрощает управление в корпоративных сетях. Вместе с DoH это знаменует конец эры DNS в открытом тексте.

DNS over QUIC и DNS4EU

2022RFC 9250 стандартизирует DNS over QUIC (DoQ) -- протокол, сочетающий преимущества DoH и DoT с меньшей задержкой благодаря протоколу QUIC. Параллельно Европейский союз объявляет о DNS4EU -- суверенном европейском DNS-сервисе, призванном обеспечить конфиденциальность граждан ЕС и соответствие требованиям GDPR.

Будущее DNS

2024+DNS продолжает развиваться с такими технологиями, как Oblivious DNS over HTTPS (ODoH) для повышения конфиденциальности, DNS over HTTP/3 и стандарты постквантового шифрования. С более чем 350 миллионами зарегистрированных доменов и триллионами DNS-запросов ежедневно, система, изобретённая Полом Мокапетрисом в 1983 году, остаётся невидимым фундаментом Интернета.

Готовы улучшить свой DNS?

Выберите лучший бесплатный DNS-сервер для ваших нужд и настройте его за считанные минуты.