Histoire complète du système DNS

Du fichier HOSTS au DNS over HTTPS : l'évolution du système qui connecte Internet

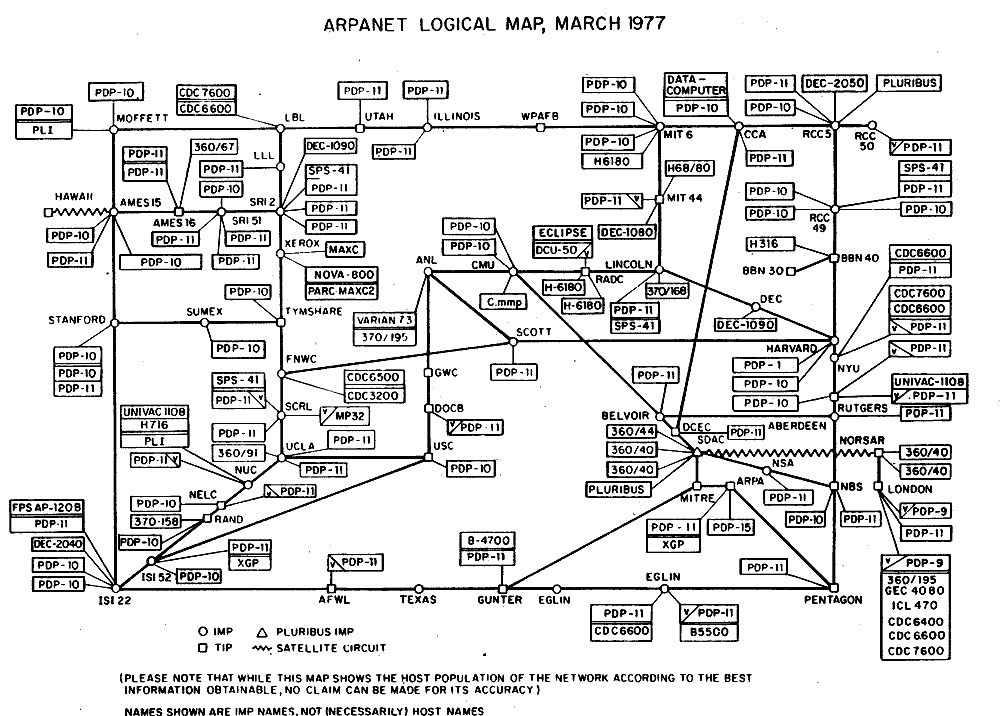

Le système de noms de domaine (DNS) est l'une des inventions les plus importantes et les moins reconnues de l'ère numérique. Ce qui a commencé comme un simple fichier texte dans les années 70 est devenu une infrastructure critique mondiale traitant des milliards de requêtes quotidiennes. Cette chronologie retrace les étapes les plus importantes de son évolution, d'ARPANET aux protocoles chiffrés modernes.

Naissance d'ARPANET

1969Le département de la Défense des États-Unis crée ARPANET, le réseau précurseur d'Internet. Le 29 octobre, le premier message est envoyé entre UCLA et le Stanford Research Institute (SRI). À ce moment, chaque machine connectée est identifiée uniquement par son adresse numérique.

ARPANET / Dominio público

Le fichier HOSTS.TXT

1971Elizabeth "Jake" Feinler et son équipe au Network Information Center (NIC) du SRI commencent à maintenir un fichier centralisé appelé HOSTS.TXT qui associe les noms d'hôtes aux adresses numériques. Chaque fois qu'un nouvel ordinateur était ajouté à ARPANET, le fichier devait être mis à jour manuellement et distribué à tous les nœuds du réseau.

Naissance du DNS

1983Avec la croissance rapide d'ARPANET, le fichier HOSTS.TXT devient ingérable. Paul Mockapetris, de l'USC Information Sciences Institute, conçoit le système de noms de domaine (DNS) et le décrit dans les RFC 882 et RFC 883. Jon Postel publie parallèlement le RFC 881 définissant la structure des domaines. Ce moment marque la naissance du système qui résout aujourd'hui des milliards de requêtes quotidiennes.

Wikimedia Commons / CC BY-SA 3.0

Premiers TLDs et RFC 920

1984Les exigences d'enregistrement de domaines sont publiées. Les premiers domaines de premier niveau (TLD) sont créés : .com, .edu, .gov, .mil, .org et .net, posant les bases de la structure hiérarchique de noms que nous connaissons aujourd'hui.

Premier domaine .com : symbolics.com

1985Le 15 mars 1985, Symbolics Inc., une entreprise informatique de Cambridge, Massachusetts, enregistre symbolics.com, en faisant le premier domaine .com de l'histoire. Fin 1985, seuls 6 domaines .com étaient enregistrés. Aujourd'hui, il y a plus de 350 millions de domaines enregistrés dans le monde.

BIND - Le serveur DNS de référence

1986Des étudiants de l'Université de Californie à Berkeley développent BIND (Berkeley Internet Name Domain), la première implémentation complète du protocole DNS. BIND devient rapidement le logiciel DNS le plus utilisé au monde, une position qu'il maintient encore aujourd'hui. Il est actuellement maintenu par l'Internet Systems Consortium (ISC).

RFC 1034 et 1035 - La spécification définitive

1987Paul Mockapetris publie les RFC 1034 (Concepts et installations) et RFC 1035 (Implémentation et spécification), remplaçant les RFC originaux et établissant les spécifications définitives du DNS. Ces documents restent la base fondamentale du système DNS actuel, plus de 35 ans après.

InterNIC et le Web décolle

1993La National Science Foundation crée InterNIC pour gérer l'enregistrement des domaines, confiant les opérations à Network Solutions. Avec l'arrivée du navigateur Mosaic et le World Wide Web de Tim Berners-Lee gagnant du terrain, le nombre de domaines enregistrés commence à croître de façon exponentielle. Le DNS passe d'un outil technique à une infrastructure critique mondiale.

NOTIFY, IXFR et le boom des domaines

1995-96Le RFC 1996 introduit NOTIFY pour la synchronisation active entre serveurs DNS. Le RFC 1995 permet les transferts de zone incrémentaux (IXFR), améliorant l'efficacité de la réplication DNS. En parallèle, l'enregistrement de domaines .com explose avec la fièvre d'Internet : on passe de milliers à des millions de domaines en quelques années.

DNS Dynamique (DDNS)

1997Le RFC 2136 introduit la capacité de mettre à jour les enregistrements DNS de manière dynamique et automatique, sans avoir à éditer manuellement les fichiers de zone. Cette avancée est cruciale pour les réseaux avec des adresses IP changeantes et pour l'intégration avec DHCP.

Fondation de l'ICANN

1998L'Internet Corporation for Assigned Names and Numbers (ICANN) est fondée, une organisation à but non lucratif chargée de la coordination mondiale des systèmes d'identifiants uniques d'Internet, y compris les noms de domaine et les adresses IP. L'ICANN reprend les fonctions précédemment exercées par l'IANA sous le gouvernement américain, marquant un pas vers la gouvernance mondiale d'Internet.

Wikimedia Commons / CC BY-SA 4.0

EDNS - Mécanismes d'extension

1999Le RFC 2671 introduit EDNS0 (Extension Mechanisms for DNS), modernisant le protocole pour permettre des messages DNS plus grands (dépassant la limite originale de 512 octets) et ajoutant de nouvelles fonctionnalités. EDNS est essentiel pour DNSSEC et d'autres améliorations ultérieures du protocole.

DNSSEC déployé en pratique

2005Bien que les extensions de sécurité DNS (DNSSEC) soient définies dans les RFC 4033-4035, leur déploiement réel commence à prendre forme. DNSSEC permet de vérifier l'authenticité et l'intégrité des réponses DNS grâce à des signatures cryptographiques, protégeant contre les attaques d'empoisonnement de cache et de type man-in-the-middle.

Vulnérabilité Kaminsky - Crise du DNS

2008Le chercheur en sécurité Dan Kaminsky découvre une vulnérabilité critique dans le protocole DNS qui permet d'empoisonner le cache de pratiquement n'importe quel serveur DNS au monde. La divulgation coordonnée avec les principaux éditeurs de logiciels génère l'une des plus grandes mises à jour de sécurité synchronisées de l'histoire d'Internet. Cet événement accélère drastiquement l'adoption de DNSSEC.

Wikimedia Commons / CC BY 2.0

Google Public DNS (8.8.8.8)

2009Google lance son service DNS public avec les adresses mémorables 8.8.8.8 et 8.8.4.4. C'est le premier service DNS public à grande échelle soutenu par une mégacorporation, offrant une vitesse et une sécurité supérieures aux DNS de la plupart des FAI. Cela marque le début de l'ère des DNS publics gratuits.

La zone racine signée avec DNSSEC

2010Le 15 juillet 2010, la zone racine du DNS est signée avec DNSSEC, une étape fondamentale qui permet la chaîne de confiance cryptographique depuis la racine jusqu'aux domaines individuels. Les noms de domaine internationalisés (IDN) avec des caractères non ASCII sont également lancés.

Programme des nouveaux gTLDs

2012L'ICANN ouvre le programme des nouveaux domaines génériques de premier niveau (gTLD), permettant aux entreprises et organisations de créer leurs propres extensions de domaine. 1 930 candidatures sont reçues, résultant en des centaines de nouveaux TLDs comme .app, .blog, .shop, .tech et bien d'autres, transformant radicalement le paysage des noms de domaine.

Attaque DDoS contre Dyn - Internet vacille

2016Le 21 octobre 2016, une attaque DDoS massive contre le fournisseur DNS Dyn, exécutée par le botnet Mirai composé d'appareils IoT, rend inaccessibles pendant des heures des sites comme Twitter, Reddit, Netflix, GitHub et bien d'autres. L'incident démontre la criticité de l'infrastructure DNS et la vulnérabilité de dépendre de peu de fournisseurs.

Cloudflare 1.1.1.1 et DNS over HTTPS

2018Le 1er avril 2018, Cloudflare lance 1.1.1.1, le "DNS le plus rapide du monde" selon des benchmarks indépendants. La même année, le RFC 8484 standardise DNS over HTTPS (DoH), permettant de chiffrer les requêtes DNS au sein de connexions HTTPS normales. Firefox et Chrome commencent à implémenter DoH, marquant une révolution dans la confidentialité DNS.

DNS over TLS se consolide

2019DNS over TLS (DoT, RFC 7858) gagne une adoption massive. Android 9+ l'intègre nativement comme "DNS Privé". Contrairement à DoH, DoT utilise un port dédié (853), ce qui facilite sa gestion dans les réseaux d'entreprise. Avec DoH, il marque la fin de l'ère du DNS en texte clair.

DNS over QUIC et DNS4EU

2022Le RFC 9250 standardise DNS over QUIC (DoQ), un protocole qui combine les avantages de DoH et DoT avec une latence réduite grâce au protocole QUIC. En parallèle, l'Union européenne annonce DNS4EU, un service DNS souverain européen conçu pour garantir la confidentialité des citoyens européens et la conformité au RGPD.

L'avenir du DNS

2024+Le DNS continue d'évoluer avec des technologies comme Oblivious DNS over HTTPS (ODoH) pour une meilleure confidentialité, DNS sur HTTP/3 et des standards de chiffrement post-quantique. Avec plus de 350 millions de domaines enregistrés et des billions de requêtes DNS quotidiennes, le système inventé par Paul Mockapetris en 1983 reste le pilier invisible d'Internet.

Prêt à améliorer votre DNS ?

Choisissez le meilleur serveur DNS gratuit pour vos besoins et configurez-le en quelques minutes.